در چشمانداز دیجیتال امروز، رایانش ابری یک ضرورت استراتژیک برای رشد، نوآوری و چابکی کسبوکارهاست. با این حال، مهاجرت به ابر، چشمانداز تهدیدات را نیز به طور بنیادین تغییر میدهد و مدلهای امنیتی سنتی را منسوخ میکند. رهبران کسبوکار امروز با این واقعیت روبرو هستند که حفاظت از دادهها، برنامهها و زیرساختهای حیاتی در محیط ابری، نیازمند رویکردی نوین و جامع است. اینجاست که یک استراتژی امنیت ابری مدون و هوشمندانه، از یک هزینه عملیاتی به یک مزیت رقابتی تبدیل میشود. این مقاله، یک راهنمای جامع برای مدیران ارشد و تصمیمگیران است تا پیچیدگیهای امنیت رایانش ابری را درک کرده، چالشهای آن را بشناسند و چارچوبی عملی برای تدوین یک استراتژی قدرتمند به دست آورند. ما نشان خواهیم داد که چگونه یک استراتژی امنیت ابری مؤثر، نه تنها ریسکها را کاهش میدهد، بلکه با ایجاد اعتماد در مشتریان، تسریع نوآوری و تضمین انطباق با قوانین، مسیر رشد پایدار کسبوکار شما را هموار میسازد. این مقاله صرفاً یک بحث فنی نیست، بلکه یک نقشه راه استراتژیک برای پیروزی در اقتصاد دیجیتال مبتنی بر ابر است.

امنیت رایانش ابری چیست و چرا یک استراتژی امنیت ابری برای کسب و کار شما مهم است؟

فهرست مطالب

- 1 امنیت رایانش ابری چیست و چرا یک استراتژی امنیت ابری برای کسب و کار شما مهم است؟

- 2 درک مدل اشتراک مسئولیت به عنوان سنگ بنای استراتژی امنیت ابری

- 3 مزایا و معایب امنیت کلود: یک تحلیل بیطرفانه برای مدیران در تدوین استراتژی امنیت ابری

- 4 چالش های پیشرو در مسیر امنیت ابری و راهکارهای غلبه بر آنها

- 5 بهترین راهکارهای عملیاتی کردن استراتژی امنیت رایانش ابری

- 6 گام های عملی برای تدوین و پیاده سازی یک استراتژی امنیت ابری

- 7 ابزارها و فناوری های پیشرو در حوزه امنیت ابری

- 8 نقش هوش مصنوعی و ماشین لرنینگ در تحول استراتژی امنیت ابری

- 9 تأثیرات استراتژی امنیت ابری بر کسب و کار: از انطباق با قوانین تا کسب مزیت رقابتی

- 10 ترندهای آینده و افق پیشروی استراتژی امنیت در رایانش ابری

- 11 مهارت های مورد نیاز برای مدیریت استراتژی امنیت ابری

- 12 نقش مشاوره مدیریت در تدوین راهبرد پیروزی در فضای ابری

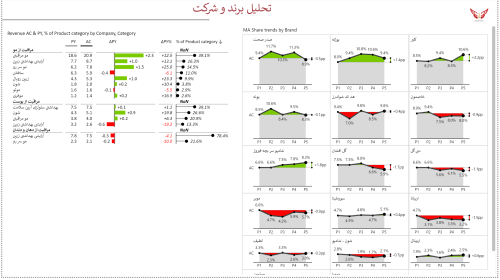

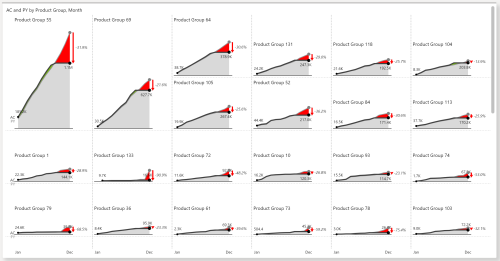

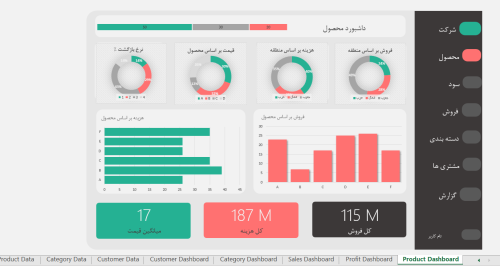

- 12.1 داشبورد کالاهای مصرفی تندگردش – Brand and Product Portfolio Analysis Power BI Template

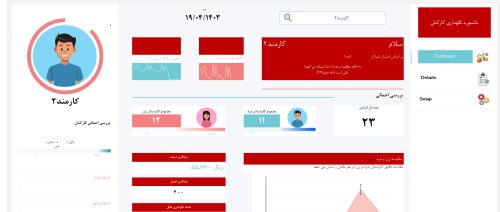

- 12.2 قالب اکسل داشبورد مدیریت کارکنان

- 12.3 بسته کامل فرم ها، شاخص ها و شرح شغل های کسب و کاری

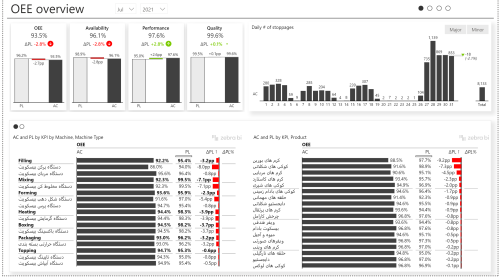

- 12.4 داشبورد تولید، برنامه ریزی تولید، نگهداری و تعمیرات

- 12.5 داشبورد شاخص های کلیدی عملکرد تولید و برنامه ریزی | KPI

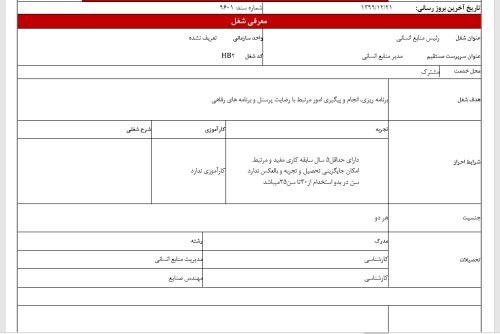

- 12.6 بسته کامل شرح شغلی برای سازمان ها و شرکت ها

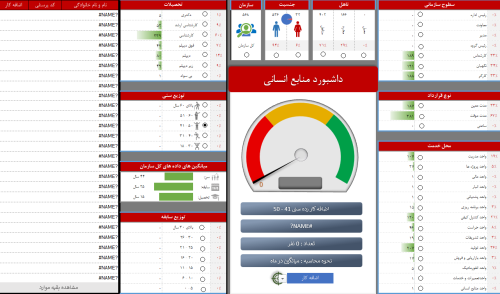

- 12.7 قالب اکسل داشبورد مدیریت منابع انسانی

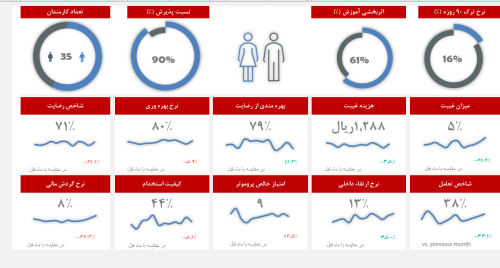

- 12.8 داشبورد منابع انسانی – HR Analytics in Power BI

- 12.9 داشبورد فروش و بازاریابی – Sales Dashboard in Power BI

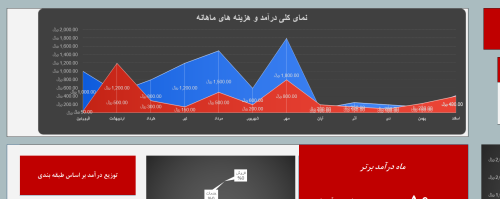

- 12.10 قالب اکسل داشبورد درآمد و هزینه

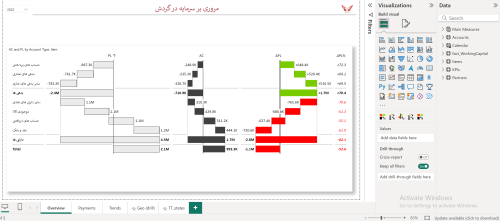

- 12.11 داشبورد مالی و بهای تمام شده – Working Capital in Power BI

- 12.12 قالب داشبورد شاخص های مدیریت عملکرد منابع انسانی

- 12.13 داشبورد مدیریت فروش، مشتری، محصول، مالی و حسابداری

امنیت رایانش ابری، که اغلب به آن «امنیت کلود» نیز گفته میشود، مجموعهای از سیاستها، کنترلها، رویهها و فناوریهایی است که برای محافظت از سیستمها، دادهها و زیرساختهای مبتنی بر ابر طراحی شدهاند. این حوزه، یک تخصص چندوجهی است که از نشت دادهها، دسترسیهای غیرمجاز و اختلال در سرویسها جلوگیری میکند. اما برای یک مدیر ارشد، درک این مفهوم فراتر از تعاریف فنی است. در هسته خود، یک استراتژی امنیت ابری مؤثر، تضمینکننده تداوم کسبوکار، حفظ اعتماد مشتری و پاسخگویی به الزامات قانونی در دنیایی است که مرزهای شبکه سنتی از بین رفتهاند. با افزایش پذیرش مدلهای کاری ترکیبی و دورکاری، و با توجه به اینکه داراییهای دیجیتال سازمانها بیش از هر زمان دیگری در خارج از دیوارهای فیزیکی شرکت قرار دارند، اهمیت این موضوع دوچندان شده است. یک استراتژی مدون، تضمین میکند که سازمان شما میتواند از مزایای بیشمار ابر – مانند مقیاسپذیری، کاهش هزینهها و نوآوری سریع – بهرهمند شود، بدون آنکه خود را در معرض ریسکهای فلجکننده سایبری قرار دهد.

خاستگاه و تکامل تدریجی استراتژی امنیت ابری

تاریخچه امنیت ابری به موازات تکامل خود رایانش ابری شکل گرفته است. در روزهای اولیه (اواخر دهه ۲۰۰۰)، زمانی که شرکتها به آرامی شروع به استفاده از زیرساخت به عنوان سرویس (IaaS) کردند، تمرکز امنیتی عمدتاً بر روی حفاظت از محیطهای مجازی و جداسازی آنها بود. بسیاری از سازمانها تلاش میکردند تا ابزارهای امنیتی سنتی خود را، مانند فایروالها و سیستمهای تشخیص نفوذ، برای محیط جدید «ابر» تطبیق دهند. اما به زودی مشخص شد که این رویکرد «بالا بردن و جابجایی» (Lift-and-Shift) برای امنیت، کارایی لازم را ندارد. با ظهور پلتفرم به عنوان سرویس (PaaS) و نرمافزار به عنوان سرویس (SaaS)، پیچیدگیها افزایش یافت و نیاز به یک رویکرد جدید احساس شد. این تحولات منجر به شکلگیری یک استراتژی امنیت ابری مدرن شد که بر مفاهیمی مانند «مدل مسئولیت مشترک»، «امنیت به عنوان کد» (Security as Code) و «معماری اعتماد صفر» (Zero Trust) استوار است و امنیت را به صورت یکپارچه در تمام چرخه حیات توسعه و عملیات (DevSecOps) ادغام میکند.

کاربران و کاربردهای کلیدی: چرا هر کسب و کاری به یک استراتژی امنیت ابری نیاز دارد؟

امروزه، از استارتآپهای نوپا گرفته تا شرکتهای بزرگ حاضر در فهرست Fortune 500، همگی به نوعی از خدمات ابری استفاده میکنند و در نتیجه، به یک استراتژی امنیت ابری نیازمندند. کسبوکارهای فعال در حوزه تجارت الکترونیک، دادههای حساس مشتریان و تراکنشهای مالی را بر روی ابر پردازش میکنند. شرکتهای حوزه سلامت، سوابق پزشکی الکترونیکی را برای دسترسی سریع و ایمن پزشکان در فضای ابری نگهداری میکنند. مؤسسات مالی، از قدرت پردازشی ابر برای تحلیل ریسک و کشف تقلب بهره میبرند. حتی بخشهای دولتی نیز برای ارائه خدمات شهروندی کارآمدتر، به سمت ابر حرکت کردهاند. در تمام این موارد، شکست در حفاظت از دادهها میتواند منجر به خسارات مالی سنگین، جریمههای قانونی ویرانگر و از بین رفتن اعتباری شود که سالها برای ساخت آن تلاش شده است. بنابراین، تدوین یک استراتژی امنیت ابری دیگر یک گزینه فنی برای تیم IT نیست، بلکه یک تصمیم حیاتی در سطح هیئت مدیره برای تضمین پایداری و رشد کسبوکار است.

درک مدل اشتراک مسئولیت به عنوان سنگ بنای استراتژی امنیت ابری

برای تدوین یک استراتژی امنیت ابری موفق، درک زبان و مفاهیم بنیادین این حوزه برای مدیران ضروری است. یکی از مهمترین این مفاهیم، «مدل مسئولیت مشترک» (Shared Responsibility Model) است. این مدل، یک چارچوب کلیدی است که توسط ارائهدهندگان خدمات ابری (CSPs) مانند Amazon Web Services (AWS)، Microsoft Azure و Google Cloud Platform (GCP) ارائه میشود و به وضوح مشخص میکند که مسئولیت تأمین امنیت کدام بخشها بر عهده ارائهدهنده ابر و کدام بخشها بر عهده مشتری (یعنی سازمان شما) است. درک نادرست از این مدل، یکی از شایعترین دلایل بروز شکافهای امنیتی در ابر است. بسیاری از سازمانها به اشتباه تصور میکنند که با انتقال دادهها و برنامههای خود به ابر، مسئولیت امنیت آنها نیز به طور کامل به ارائهدهنده ابر منتقل میشود. این تصور غلط، یک ریسک بزرگ است. در واقعیت، ارائهدهنده ابر مسئول «امنیت خودِ ابر» (Security of the Cloud) است که شامل حفاظت از زیرساختهای فیزیکی، شبکه و هایپروایزر میشود. اما شما به عنوان مشتری، مسئول «امنیت در ابر» (Security in the Cloud) هستید که شامل دادهها، برنامهها، هویتها و پیکربندیهای شماست.

تشریح مدل مسئولیت مشترک در یک استراتژی امنیت ابری کارآمد

مسئولیتهای شما به عنوان مشتری، بسته به نوع سرویس ابری که استفاده میکنید (IaaS, PaaS, SaaS) متفاوت است و این تمایز باید در قلب استراتژی امنیت ابری شما قرار گیرد.

- زیرساخت به عنوان سرویس (IaaS): در این مدل، شما بیشترین سطح از کنترل و مسئولیت را دارید. ارائهدهنده ابر، زیرساختهای اصلی مانند سرورهای فیزیکی، ذخیرهسازی و شبکه را امن میکند. اما شما مسئول امنسازی سیستمعامل، میانافزارها، زمان اجرا (runtime)، دادهها و برنامههای کاربردی خود هستید. این بدان معناست که وظایفی مانند نصب وصلههای امنیتی سیستمعامل، پیکربندی صحیح گروههای امنیتی شبکه و مدیریت دسترسی کاربران کاملاً بر عهده تیم شماست.

- پلتفرم به عنوان سرویس (PaaS): در مدل PaaS، ارائهدهنده ابر علاوه بر زیرساخت، مسئولیت مدیریت و امنیت سیستمعامل و میانافزار را نیز بر عهده میگیرد. این امر بار مدیریتی را از دوش تیم شما برمیدارد. با این حال، شما همچنان مسئول اصلی امنیت برنامههایی که توسعه میدهید و دادههایی که بر روی پلتفرم قرار میدهید، هستید. مدیریت دسترسی کاربران به برنامهها و حفاظت از دادهها همچنان در حیطه مسئولیت شما باقی میماند.

- نرمافزار به عنوان سرویس (SaaS): در این مدل، ارائهدهنده ابر تقریباً تمام مسئولیتهای امنیتی زیرساختی و برنامه را بر عهده دارد. شما از طریق یک رابط کاربری به نرمافزار دسترسی پیدا میکنید. با این حال، مسئولیت شما در اینجا به هیچ وجه صفر نیست. شما مسئول مدیریت کاربران، کنترل دسترسیها و از همه مهمتر، حفاظت از دادههایی هستید که در آن برنامه وارد یا ایجاد میکنید. پیکربندی نادرست تنظیمات امنیتی در یک برنامه SaaS میتواند به راحتی منجر به نشت گسترده دادهها شود.

ساختار سازمانی و تیم های مرتبط برای اجرای استراتژی امنیت ابری

اجرای موفق یک استراتژی امنیت ابری نیازمند همکاری نزدیک میان تیمهای مختلف در سازمان است. این دیگر صرفاً وظیفه تیم امنیت سنتی نیست.

- تیم امنیت ابری (Cloud Security Team): این تیم متخصص، مسئولیت تعریف سیاستها، انتخاب ابزارها و نظارت بر وضعیت امنیتی کل محیط ابر را بر عهده دارد. آنها به عنوان مرکز فرماندهی برای استراتژی امنیت ابری عمل میکنند.

- تیم توسعه و عملیات (DevOps/DevSecOps): در دنیای مدرن، امنیت باید در چرخه حیات توسعه نرمافزار ادغام شود. تیم DevSecOps مسئول است تا ابزارها و فرآیندهای امنیتی را به صورت خودکار در خطوط لوله CI/CD (یکپارچهسازی و تحویل مداوم) بگنجاند تا آسیبپذیریها قبل از رسیدن به محیط عملیاتی شناسایی و رفع شوند.

- تیم معماری ابر (Cloud Architecture Team): این تیم مسئول طراحی زیرساختهای ابری امن، مقیاسپذیر و پایدار است. آنها باید اصول «طراحی امن» (Secure by Design) را در تمام معماریهای خود لحاظ کنند.

- تیم مدیریت هویت و دسترسی (IAM Team): با توجه به اینکه هویت به مرز جدید امنیت تبدیل شده است، این تیم نقش حیاتی در تعریف و اجرای سیاستهای دسترسی مبتنی بر نقش (RBAC) و اصل حداقل امتیاز (Least Privilege) ایفا میکند.

مزایا و معایب امنیت کلود: یک تحلیل بیطرفانه برای مدیران در تدوین استراتژی امنیت ابری

هر تصمیم استراتژیک در کسبوکار، با مجموعهای از مزایا و چالشها همراه است و سرمایهگذاری در یک استراتژی امنیت ابری نیز از این قاعده مستثنی نیست. برای مدیران ارشد، درک این دو وجه به منظور تخصیص منابع، مدیریت انتظارات و توجیه سرمایهگذاری ضروری است. امنیت ابری، هنگامی که به درستی پیادهسازی شود، میتواند قابلیتهای امنیتی سازمان را به سطحی فراتر از آنچه در یک مرکز داده سنتی ممکن بود، ارتقا دهد. ارائهدهندگان بزرگ ابر، میلیاردها دلار در تحقیق و توسعه امنیتی سرمایهگذاری میکنند و از ارتشی از متخصصان برجسته بهره میبرند که تأمین آن برای اکثر شرکتها به تنهایی غیرممکن است. با این حال، این مسیر بدون چالش نیست و پیچیدگیهای جدیدی را نیز به همراه دارد که باید به دقت مدیریت شوند.

مزایای کلیدی که یک استراتژی امنیت ابری قدرتمند به ارمغان میآورد

یک استراتژی امنیت ابری که به خوبی طراحی و اجرا شده باشد، مزایای ملموسی برای کسبوکار به همراه دارد که فراتر از صرفاً جلوگیری از حملات است.

- دسترسی به تخصص و فناوریهای پیشرفته: ارائهدهندگان خدمات ابری در خط مقدم نوآوریهای امنیتی قرار دارند. با استفاده از خدمات آنها، شما به طور خودکار به ابزارهای پیشرفتهای برای تشخیص تهدیدات مبتنی بر هوش مصنوعی، مدیریت متمرکز سیاستها و حفاظت در برابر حملات DDoS در مقیاس جهانی دسترسی پیدا میکنید. این سطح از فناوری، دفاع در عمق (Defense in Depth) را برای سازمان شما فراهم میکند که پیادهسازی آن در محل بسیار پرهزینه و پیچیده است.

- مقیاسپذیری و انعطافپذیری امنیت: همانطور که کسبوکار شما رشد میکند و نیازهای زیرساختی شما تغییر میکند، امنیت ابری نیز میتواند به همان نسبت مقیاسپذیر باشد. شما میتوانید منابع امنیتی را بر اساس تقاضا افزایش یا کاهش دهید و فقط برای آنچه استفاده میکنید، هزینه پرداخت کنید. این مدل پرداخت به ازای مصرف (Pay-as-you-go) بهینهسازی هزینهها را ممکن میسازد و به شما اجازه میدهد تا به سرعت به فرصتها یا تهدیدات جدید پاسخ دهید.

- دید و کنترل متمرکز: پلتفرمهای ابری مدرن، داشبوردهای مدیریتی و ابزارهایی را ارائه میدهند که به شما امکان میدهند تا دیدی جامع و متمرکز بر وضعیت امنیتی کل زیرساخت خود، حتی در محیطهای چندابری (Multi-cloud) و ترکیبی (Hybrid)، داشته باشید. ابزارهای مدیریت وضعیت امنیت ابری (CSPM) به طور مداوم پیکربندیها را اسکن کرده و موارد عدم انطباق با بهترین شیوهها را گزارش میدهند که این امر به پیشگیری فعالانه از تهدیدات کمک شایانی میکند.

- تسهیل انطباق با قوانین (Compliance): ارائهدهندگان بزرگ ابر، گواهینامههای متعددی را برای استانداردهای جهانی و منطقهای مانند ISO 27001، SOC 2، PCI DSS و GDPR دریافت کردهاند. استفاده از زیرساخت آنها میتواند فرآیند ممیزی و اثبات انطباق سازمان شما را به مراتب سادهتر و سریعتر کند، زیرا بخشی از کنترلهای مورد نیاز، توسط خود ارائهدهنده پوشش داده شده است.

معایب و چالش هایی که استراتژی امنیت ابری شما باید به آنها بپردازد

در کنار مزایای فراوان، چالشهایی نیز وجود دارند که نادیده گرفتن آنها در استراتژی امنیت ابری میتواند عواقب جدی به همراه داشته باشد.

- پیچیدگی و شکاف مهارتی: محیطهای ابری پویا و پیچیده هستند و مدیریت امنیت آنها نیازمند مهارتهای تخصصی جدیدی است که با مهارتهای امنیت شبکه سنتی متفاوت است. کمبود متخصصان امنیت ابری در بازار کار یک چالش جدی است و سازمانها باید برای آموزش و توانمندسازی تیمهای خود یا استفاده از خدمات مدیریتشده (Managed Services) سرمایهگذاری کنند.

- پیکربندیهای نادرست (Misconfigurations): بر اساس گزارشهای معتبر صنعتی، پیکربندی نادرست منابع ابری یکی از اصلیترین دلایل نشت دادهها در ابر است. یک اشتباه ساده، مانند عمومی کردن یک سطل ذخیرهسازی (Storage Bucket) که حاوی دادههای حساس است، میتواند کل سازمان را در معرض خطر قرار دهد. استراتژی شما باید شامل فرآیندهای خودکار برای شناسایی و اصلاح این پیکربندیهای نادرست باشد.

- کاهش دید و کنترل (در ظاهر): اگرچه ابزارهای جدیدی برای افزایش دید وجود دارند، اما انتقال به ابر میتواند در ابتدا حس کاهش کنترل را برای تیمهای امنیتی به همراه داشته باشد. آنها دیگر به زیرساخت فیزیکی دسترسی مستقیم ندارند و باید به APIها و ابزارهای ارائهشده توسط CSP برای نظارت و کنترل تکیه کنند. این تغییر پارادایم نیازمند تطبیق فرآیندها و ذهنیتهاست.

- تهدیدات داخلی و مدیریت هویت: در محیط ابری، با توجه به دسترسی آسان از هر مکان، ریسک ناشی از تهدیدات داخلی (چه عمدی و چه سهوی) افزایش مییابد. مدیریت صحیح هویت و دسترسی (IAM) و اجرای دقیق اصل حداقل امتیاز، به یک چالش حیاتی تبدیل میشود. یک استراتژی امنیت ابری باید کنترلهای شدیدی را بر روی دسترسیها، به ویژه دسترسیهای ممتاز (Privileged Access)، اعمال کند.

چالش های پیشرو در مسیر امنیت ابری و راهکارهای غلبه بر آنها

مهاجرت به ابر، در حالی که فرصتهای بینظیری برای نوآوری و رشد فراهم میکند، سازمانها را با مجموعهای از چالشهای امنیتی نوین روبرو میسازد که با تهدیدات موجود در مراکز داده سنتی تفاوتهای بنیادین دارند. این چالشها ناشی از ماهیت پویا، توزیعشده و مبتنی بر API محیطهای ابری هستند. یک استراتژی امنیت ابری مؤثر، استراتژیی است که این چالشها را به طور کامل شناسایی کرده و راهکارهای عملی و پیشگیرانه برای مقابله با هر یک از آنها ارائه دهد. نادیده گرفتن این چالشها میتواند حتی بهترین زیرساختهای ابری را به یک هدف آسان برای مهاجمان تبدیل کند.

چالش ۱: عدم دید کافی و گستردگی سطح حمله (Attack Surface)

در یک مرکز داده سنتی، مرزهای شبکه مشخص و قابل کنترل بودند. اما در ابر، با ایجاد مداوم ماشینهای مجازی، کانتینرها و سرویسهای بدون سرور (Serverless)، سطح حمله به صورت پویا و مداوم در حال تغییر و گسترش است. تیمهای امنیتی اغلب برای به دست آوردن یک تصویر کامل و بهروز از تمام داراییهای موجود در ابر و وضعیت امنیتی آنها با مشکل مواجه هستند.

- راهکار استراتژیک: پیادهسازی ابزارهای مدیریت وضعیت امنیت ابری (CSPM) و پلتفرمهای حفاظت از بارهای کاری ابری (CWPP) در قلب استراتژی امنیت ابری شما ضروری است. ابزارهای CSPM به طور مداوم محیط ابر شما را برای یافتن پیکربندیهای نادرست و آسیبپذیریها اسکن میکنند و یک دید متمرکز ارائه میدهند. ابزارهای CWPP نیز امنیت را در سطح خود بارهای کاری (ماشینهای مجازی، کانتینرها) تأمین کرده و آنها را در برابر بدافزارها و بهرهبرداری از آسیبپذیریها محافظت میکنند.

چالش ۲: مدیریت هویت و دسترسی (IAM) در مقیاس بزرگ

همانطور که پیشتر اشاره شد، در ابر، «هویت» به مرز جدید امنیت تبدیل شده است. مدیریت هزاران کاربر انسانی و غیرانسانی (مانند سرویسها و برنامهها) و تخصیص مجوزهای صحیح به آنها یک چالش بسیار بزرگ است. اعطای مجوزهای بیش از حد (Over-permissioning) یک ریسک شایع است که به مهاجمان اجازه میدهد در صورت به خطر افتادن یک حساب کاربری، به راحتی در محیط حرکت کرده و به دادههای حساس دسترسی پیدا کنند.

- راهکار استراتژیک: استراتژی امنیت ابری شما باید بر پایه معماری اعتماد صفر (Zero Trust) بنا شود که شعار آن «هرگز اعتماد نکن، همیشه تأیید کن» است. این به معنای اجرای دقیق اصل حداقل امتیاز (Principle of Least Privilege)، استفاده اجباری از احراز هویت چندعاملی (MFA) برای تمام کاربران، و استفاده از ابزارهای مدیریت زیرساخت مبتنی بر مجوز ابری (CIEM) برای شناسایی و حذف مجوزهای اضافی و پرخطر است.

چالش ۳: امنیت داده ها و انطباق با قوانین حریم خصوصی

حفاظت از دادههای حساس، چه در حالت سکون (at rest)، چه در حال انتقال (in transit) و چه در حال استفاده (in use)، در محیط ابر پیچیدگیهای خاص خود را دارد. سازمانها باید بدانند دادههایشان در کدام مناطق جغرافیایی ذخیره میشود تا بتوانند الزامات قوانین حریم خصوصی مانند GDPR یا CCPA را رعایت کنند. مدیریت کلیدهای رمزنگاری نیز یک چالش مهم دیگر است.

- راهکار استراتژیک: یک استراتژی امنیت ابری جامع باید شامل یک چارچوب قدرتمند برای طبقهبندی دادهها باشد تا بتوانید حساسترین دادههای خود را شناسایی کرده و کنترلهای شدیدتری بر روی آنها اعمال کنید. استفاده از رمزنگاری قوی برای دادهها در همه حالات، و بهرهگیری از سرویسهای مدیریت کلید (KMS) ارائهشده توسط CSPها یا راهحلهای شخص ثالث (Bring Your Own Key – BYOK) برای حفظ کنترل بر کلیدها، از ارکان اصلی این راهکار است.

چالش ۴: امنیت APIها و یکپارچه سازی ها

محیطهای ابری به شدت به رابطهای برنامهنویسی کاربردی (API) برای ارتباط بین سرویسها و اتوماسیون وابسته هستند. APIهای ناامن به یک بردار حمله جذاب برای مهاجمان تبدیل شدهاند، زیرا میتوانند دروازهای مستقیم به دادهها و عملکردهای حیاتی سازمان باشند.

- راهکار استراتژیک: استراتژی امنیت ابری شما باید امنیت API را به عنوان یک اولویت اصلی در نظر بگیرد. این شامل کشف تمام APIهای موجود، اعمال سیاستهای احراز هویت و اعتبارسنجی قوی برای آنها، استفاده از محدودکنندههای نرخ درخواست (Rate Limiting) برای جلوگیری از حملات DoS، و اعتبارسنجی تمام ورودیها برای جلوگیری از حملات تزریقی (Injection Attacks) است. ادغام ابزارهای تست امنیت API در چرخه DevSecOps نیز حیاتی است.

بهترین راهکارهای عملیاتی کردن استراتژی امنیت رایانش ابری

تدوین یک استراتژی امنیت ابری بر روی کاغذ، گام اول و ضروری است، اما ارزش واقعی آن در اجرای صحیح و عملیاتیسازی مداوم آن نهفته است. تبدیل تئوری به عمل نیازمند اتخاذ مجموعهای از بهترین شیوهها و فرآیندهای اثباتشده است که امنیت را در تار و پود فرهنگ و عملیات روزمره سازمان ادغام کند. این راهکارها تضمین میکنند که استراتژی شما یک سند ایستا باقی نمیماند، بلکه به یک مکانیزم زنده و پویا برای مدیریت ریسک در محیط ابر تبدیل میشود. در ادامه، به بررسی عمیق برخی از مهمترین این راهکارها میپردازیم که هر رهبر کسبوکاری باید از پیادهسازی آنها در سازمان خود اطمینان حاصل کند.

اتوماسیون امنیت: کلید موفقیت استراتژی امنیت ابری در مقیاس بزرگ

سرعت و مقیاس عملیات در ابر به گونهای است که رویکردهای دستی و سنتی برای مدیریت امنیت دیگر پاسخگو نیستند. تلاش برای بازبینی دستی پیکربندیها یا پاسخ به حوادث به صورت موردی، در برابر هزاران منبعی که به طور مداوم ایجاد و حذف میشوند، محکوم به شکست است.

- تشریح راهکار: اتوماسیون باید هسته اصلی استراتژی امنیت ابری شما باشد. این مفهوم که به عنوان «امنیت به عنوان کد» (Security as Code) نیز شناخته میشود، به معنای تعریف سیاستها، کنترلها و پاسخهای امنیتی در قالب کدهای قابل اجرا و قابل تکرار است. به عنوان مثال، میتوان اسکریپتهایی نوشت که به طور خودکار هر سطل ذخیرهسازی جدیدی را که بدون رمزنگاری ایجاد میشود، شناسایی کرده و فوراً آن را رمزنگاری یا حذف کنند. استفاده از ابزارهای «زیرساخت به عنوان کد» (Infrastructure as Code – IaC) مانند Terraform یا AWS CloudFormation همراه با ابزارهای اسکن امنیتی، تضمین میکند که زیرساختها از همان ابتدا با پیکربندیهای امن ایجاد میشوند و از «رانش پیکربندی» (Configuration Drift) جلوگیری میشود.

پیاده سازی فرهنگ DevSecOps: ادغام امنیت در چرخه حیات توسعه

در مدلهای توسعه سنتی، امنیت اغلب به عنوان یک مرحله نهایی و مجزا در انتهای فرآیند در نظر گرفته میشد. این رویکرد در دنیای توسعه سریع و چابک مبتنی بر ابر، نه تنها کند و ناکارآمد است، بلکه هزینههای رفع مشکلات امنیتی را نیز به شدت افزایش میدهد.

- تشریح راهکار: استراتژی امنیت ابری شما باید فرهنگ DevSecOps را ترویج دهد. این فرهنگ بر مسئولیت مشترک امنیت در میان تیمهای توسعه (Dev)، امنیت (Sec) و عملیات (Ops) تأکید دارد. این به معنای «شیفت به چپ» (Shifting Left) امنیت است؛ یعنی ادغام ابزارها و فرآیندهای امنیتی در مراحل اولیه چرخه حیات توسعه نرمافزار. اقداماتی مانند آموزش توسعهدهندگان در مورد کدنویسی امن، استفاده از ابزارهای تحلیل ایستای امنیت برنامه (SAST) و تحلیل پویای امنیت برنامه (DAST) در خط لوله CI/CD، و اسکن کتابخانههای متن-باز برای یافتن آسیبپذیریهای شناختهشده، همگی از اجزای حیاتی این رویکرد هستند.

مدیریت جامع آسیب پذیری و وصله ها در استراتژی امنیت ابری

آسیبپذیریها در سیستمعاملها، برنامهها و کتابخانهها یکی از اصلیترین راههای نفوذ مهاجمان هستند. محیطهای ابری به دلیل ماهیت پویا و تعداد زیاد داراییها، مدیریت آسیبپذیری را به یک چالش بزرگ تبدیل کردهاند.

- تشریح راهکار: استراتژی امنیت ابری شما باید یک برنامه مدیریت آسیبپذیری مستمر را شامل شود. این فرآیند با کشف مداوم تمام داراییهای موجود در ابر آغاز میشود. سپس، این داراییها باید به طور منظم با استفاده از اسکنرهای آسیبپذیری قدرتمند، اسکن شوند. نتایج اسکن باید بر اساس شدت آسیبپذیری و اهمیت دارایی، اولویتبندی شوند (Risk-based Prioritization). مهمتر از همه، باید فرآیندهای مشخص و ترجیحاً خودکار برای اعمال وصلههای امنیتی (Patching) در سریعترین زمان ممکن وجود داشته باشد تا پنجره فرصت برای مهاجمان به حداقل برسد.

تدوین برنامه واکنش به حوادث (Incident Response) ویژه محیط ابری

مهم نیست چقدر اقدامات پیشگیرانه شما قوی باشد، احتمال وقوع یک حادثه امنیتی هرگز به صفر نمیرسد. تفاوت بین یک حادثه جزئی و یک فاجعه تمامعیار، اغلب در سرعت و کارایی واکنش شما نهفته است. برنامههای واکنش به حوادث سنتی برای محیطهای ابری مناسب نیستند.

- تشریح راهکار: شما باید یک برنامه واکنش به حوادث که به طور خاص برای ابر طراحی شده است، تدوین و به طور منظم تمرین کنید. این برنامه باید شامل مراحل مشخصی برای شناسایی، مهار، ریشهکنی و بازیابی از حوادث باشد. با توجه به ماهیت ابر، این برنامه باید به شدت بر استفاده از اتوماسیون و APIها برای اقدام سریع (مانند ایزوله کردن یک ماشین مجازی آلوده یا لغو کلیدهای دسترسی به سرقت رفته) تکیه کند. همچنین، جمعآوری و تحلیل لاگها از منابع مختلف ابری (CloudTrail, VPC Flow Logs, etc.) برای درک چگونگی وقوع حادثه و جلوگیری از تکرار آن، نقشی حیاتی در این فرآیند دارد.

گام های عملی برای تدوین و پیاده سازی یک استراتژی امنیت ابری

ایجاد یک استراتژی امنیت ابری مؤثر، یک پروژه یکباره نیست، بلکه یک فرآیند چرخهای و مستمر است که نیازمند تعهد رهبری، همکاری بینتیمی و ارزیابی مداوم است. برای مدیرانی که به دنبال یک نقشه راه عملی برای شروع این سفر هستند، میتوان این فرآیند را به چند گام کلیدی و قابل مدیریت تقسیم کرد. این گامها یک چارچوب منطقی از ارزیابی اولیه تا بهبود مستمر را فراهم میکنند و به سازمان کمک میکنند تا رویکردی ساختاریافته و جامع برای حفاظت از داراییهای ابری خود اتخاذ کند.

گام ۱: ارزیابی وضعیت موجود و تعریف اهداف استراتژی امنیت ابری

قبل از حرکت به جلو، باید بدانید در کجا ایستادهاید. این گام شامل یک ارزیابی صادقانه از وضعیت امنیتی فعلی، داراییها، ریسکها و قابلیتهای سازمان شماست.

- تشریح گام: این مرحله با کشف و فهرستبرداری از تمام داراییهای موجود در محیطهای ابری شما آغاز میشود. شما نمیتوانید از چیزی که نمیشناسید، محافظت کنید. سپس، باید یک ارزیابی ریسک جامع انجام دهید تا مهمترین تهدیدات و آسیبپذیریهایی که کسبوکار شما با آنها روبرو است، شناسایی شوند. در این مرحله، باید الزامات انطباق (Compliance Requirements) خود را نیز به وضوح مشخص کنید. در نهایت، بر اساس این تحلیل، اهداف کلان استراتژی امنیت ابری خود را تعریف کنید. این اهداف باید مشخص، قابل اندازهگیری، قابل دستیابی، مرتبط و زمانبندیشده (SMART) باشند. برای مثال، یک هدف میتواند «کاهش ۹۰ درصدی پیکربندیهای نادرست با اولویت بالا در ۶ ماه آینده» باشد.

گام ۲: انتخاب چارچوب امنیتی و تدوین سیاست ها

به جای اختراع دوباره چرخ، هوشمندانهتر است که از چارچوبهای امنیتی استاندارد و اثباتشده صنعتی به عنوان پایه و اساس استراتژی امنیت ابری خود استفاده کنید.

- تشریح گام: چارچوبهایی مانند NIST Cybersecurity Framework (CSF)، CIS Controls یا ISO/IEC 27001 ساختار و زبان مشترکی را برای مدیریت ریسکهای سایبری فراهم میکنند. چارچوب مناسب را بر اساس صنعت، اندازه و الزامات قانونی سازمان خود انتخاب کنید. سپس، بر اساس این چارچوب، مجموعهای از سیاستهای امنیتی واضح و قابل اجرا را تدوین کنید. این سیاستها باید موضوعاتی مانند طبقهبندی دادهها، مدیریت دسترسی، استفاده قابل قبول از منابع ابری، مدیریت وصلهها و واکنش به حوادث را پوشش دهند. این سیاستها باید به زبانی نوشته شوند که برای تمام کارکنان، از تیم فنی تا کاربران نهایی، قابل فهم باشد.

گام ۳: طراحی معماری امن و انتخاب ابزارهای مناسب

این گام، جایی است که سیاستها و اهداف استراتژیک به کنترلها و فناوریهای فنی ترجمه میشوند. معماری امنیتی باید از ابتدا در طراحی زیرساخت ابری شما لحاظ شود، نه اینکه بعداً به آن اضافه شود.

- تشریح گام: معماری امنیتی شما باید بر اصولی مانند دفاع در عمق و اعتماد صفر استوار باشد. این شامل طراحی شبکههای مجازی (VPCs) با بخشبندی (Segmentation) مناسب، پیکربندی صحیح گروههای امنیتی و لیستهای کنترل دسترسی شبکه (NACLs)، و پیادهسازی یک استراتژی قدرتمند برای مدیریت هویت و دسترسی (IAM) است. پس از طراحی معماری، باید ابزارهای امنیتی مناسب را برای اجرای سیاستهای خود انتخاب کنید. این ابزارها میتوانند شامل CSPM، CWPP، CIEM، ابزارهای امنیت API و راهحلهای SIEM (مدیریت اطلاعات و رویدادهای امنیتی) باشند. انتخاب ابزار باید بر اساس نیازهای خاص و بودجه شما صورت گیرد.

گام ۴: پیاده سازی، آموزش و نظارت مستمر

با داشتن یک برنامه مدون، زمان اجرای آن فرا میرسد. این گام نیازمند هماهنگی دقیق، مدیریت پروژه و از همه مهمتر، توانمندسازی کارکنان است.

- تشریح گام: پیادهسازی باید به صورت مرحلهای و با اولویتبندی بر اساس ریسک انجام شود. همزمان با پیادهسازی کنترلهای فنی، باید یک برنامه آموزش و آگاهیبخشی امنیتی جامع برای تمام کارکنان، به ویژه توسعهدهندگان و مدیران سیستم، اجرا کنید. انسانها همچنان یکی از مهمترین حلقههای زنجیره امنیت هستند. پس از پیادهسازی، فرآیند نظارت مستمر آغاز میشود. شما باید به طور مداوم لاگها و هشدارهای امنیتی را از ابزارهای مختلف جمعآوری و تحلیل کنید تا فعالیتهای مشکوک را شناسایی کرده و به سرعت به آنها پاسخ دهید. این چرخه بازخورد برای بهبود مداوم استراتژی امنیت ابری شما حیاتی است.

دانلود ابزارهای مدیریت کسب و کار

ابزارها و فناوری های پیشرو در حوزه امنیت ابری

یک استراتژی امنیت ابری موفق، علاوه بر فرآیندها و سیاستهای مدون، به شدت به مجموعهای از ابزارها و فناوریهای مناسب برای اجرا، نظارت و خودکارسازی کنترلهای امنیتی متکی است. چشمانداز ابزارهای امنیت ابری بسیار گسترده و در حال تحول است و انتخاب ترکیب مناسبی از این ابزارها برای رفع نیازهای خاص سازمان، یک تصمیم حیاتی است. این ابزارها به سازمانها کمک میکنند تا دید بهتری نسبت به محیط خود داشته باشند، تهدیدات را سریعتر شناسایی کنند و به طور مؤثرتری به آنها پاسخ دهند. آشنایی مدیران با دستهبندیهای اصلی این ابزارها، به آنها کمک میکند تا مکالمات معنادارتری با تیمهای فنی خود داشته باشند و سرمایهگذاریهای درستی را در این حوزه انجام دهند.

بر اساس تحلیلهای شرکتهای معتبری مانند گارتنر، ابزارهای مدرن امنیت ابری در قالب یک پلتفرم یکپارچه به نام پلتفرم حفاظت از برنامههای کاربردی بومی ابر (CNAPP) در حال همگرایی هستند. یک CNAPP جامع، قابلیتهای چندین دسته ابزار کلیدی را در خود ترکیب میکند:

مدیریت وضعیت امنیت ابری

این دسته از ابزارها، سنگ بنای دید و کنترل در استراتژی امنیت ابری شما هستند. آنها به طور مداوم و خودکار، محیطهای ابری شما را (در AWS, Azure, GCP و غیره) اسکن میکنند تا پیکربندیهای نادرست، انحراف از بهترین شیوهها و نقض سیاستهای امنیتی را شناسایی کنند.

- کاربرد در استراتژی: ابزارهای CSPM به سوالاتی مانند «آیا سطل ذخیرهسازی عمومی داریم؟»، «آیا پایگاه دادهای داریم که رمزنگاری نشده باشد؟» یا «کدام ماشینهای مجازی به اینترنت دسترسی مستقیم دارند؟» پاسخ میدهند. آنها با ارائه یک داشبورد متمرکز از ریسکها و اولویتبندی آنها، به تیمهای امنیتی کمک میکنند تا بر روی مهمترین مشکلات تمرکز کنند و وضعیت انطباق با استانداردهایی مانند CIS Benchmarks یا NIST را به طور مداوم رصد نمایند.

پلتفرم حفاظت از بارهای کاری ابری

در حالی که CSPM بر روی امنیت «لایه کنترل» (Control Plane) ابر تمرکز دارد، ابزارهای CWPP بر روی حفاظت از خود «بارهای کاری» (Workloads) – یعنی ماشینهای مجازی، کانتینرها و توابع بدون سرور – متمرکز هستند.

- کاربرد در استراتژی: یک CWPP قابلیتهای متنوعی را ارائه میدهد، از جمله: اسکن آسیبپذیری برای یافتن ضعفهای نرمافزاری، حفاظت ضد بدافزار، ایمنسازی (Hardening) پیکربندیها، و تشخیص و پاسخ در زمان اجرا (Runtime). این ابزارها میتوانند فعالیتهای مشکوک در داخل یک کانتینر یا ماشین مجازی را شناسایی کرده و از آن جلوگیری کنند، که این امر یک لایه دفاعی حیاتی به استراتژی امنیت ابری شما اضافه میکند.

مدیریت زیرساخت مبتنی بر مجوز ابری

این ابزارها به طور خاص برای مقابله با چالش پیچیده مدیریت هویت و دسترسی (IAM) در ابر طراحی شدهاند. آنها به سازمانها کمک میکنند تا اصل حداقل امتیاز را به طور مؤثر پیادهسازی کنند.

- کاربرد در استراتژی: ابزارهای CIEM به طور مداوم تمام مجوزهای تخصیص داده شده به کاربران انسانی و غیرانسانی را تحلیل میکنند و مجوزهای اضافی، پرخطر یا استفادهنشده را شناسایی میکنند. آنها میتوانند به طور خودکار پیشنهادهایی برای کاهش این مجوزها ارائه دهند و به این ترتیب، سطح حمله مرتبط با سرقت اعتبارنامهها را به شدت کاهش میدهند. این ابزارها برای اجرای یک استراتژی امنیت ابری مبتنی بر اعتماد صفر ضروری هستند.

امنیت شبکه ابری و ابزارهای دیگر

علاوه بر دستههای اصلی فوق، ابزارهای دیگری نیز نقش مهمی در یک استراتژی امنیت ابری جامع ایفا میکنند:

- فایروال برنامه وب (WAF – Web Application Firewall): برای محافظت از برنامههای کاربردی تحت وب در برابر حملاتی مانند SQL Injection و Cross-Site Scripting (XSS).

- مدیریت اطلاعات و رویدادهای امنیتی (SIEM): برای جمعآوری، همبستهسازی و تحلیل لاگهای امنیتی از تمام منابع ابری و داخلی به منظور شناسایی تهدیدات پیچیده.

- امنیت API: ابزارهای تخصصی برای کشف، نظارت و حفاظت از APIها در برابر سوءاستفاده.

نقش هوش مصنوعی و ماشین لرنینگ در تحول استراتژی امنیت ابری

در سالهای اخیر، هوش مصنوعی (AI) و یادگیری ماشین (ML) از مفاهیم تئوریک به ابزارهای عملی و قدرتمند در زرادخانه امنیت سایبری تبدیل شدهاند. حجم عظیم دادههای تولید شده در محیطهای ابری (لاگها، ترافیک شبکه، رویدادهای API) تحلیل دستی و مبتنی بر قوانین سنتی را غیرممکن ساخته است. AI و ML با قابلیت تحلیل این دادهها در مقیاس بزرگ و در زمان واقعی، به سازمانها کمک میکنند تا از تهدیدات پیچیده و ناشناخته یک قدم جلوتر باشند. ادغام این فناوریها دیگر یک گزینه لوکس نیست، بلکه یک جزء حیاتی در یک استراتژی امنیت ابری مدرن و آیندهنگر محسوب میشود که میتواند کارایی و اثربخشی عملیات امنیتی را به طور چشمگیری افزایش دهد.

تحلیل رفتاری و تشخیص ناهنجاری با قدرت هوش مصنوعی

یکی از بزرگترین محدودیتهای سیستمهای امنیتی سنتی، اتکای آنها به امضاها و قوانین از پیش تعریفشده برای شناسایی تهدیدات است. این رویکرد در برابر حملات روز-صفر (Zero-day) و تاکتیکهای جدید مهاجمان، کارایی خود را از دست میدهد.

الگوریتمهای یادگیری ماشین میتوانند با تحلیل حجم عظیمی از دادههای تاریخی، یک «خط پایه» (Baseline) از رفتار عادی و نرمال برای هر کاربر، دستگاه و برنامه در شبکه ایجاد کنند. هرگونه انحراف قابل توجه از این خط پایه، به عنوان یک ناهنجاری (Anomaly) شناسایی شده و به تیم امنیتی هشدار داده میشود. برای مثال، اگر یک کاربر که معمولاً فقط در ساعات کاری از تهران به سیستم متصل میشود، ناگهان در نیمهشب از یک کشور دیگر تلاش برای دسترسی به دادههای حساس کند، سیستم هوش مصنوعی این رفتار را به عنوان یک تهدید بالقوه شناسایی میکند. این رویکرد، هسته اصلی تحلیل رفتار کاربر و موجودیت (UEBA) را تشکیل میدهد و به تقویت استراتژی امنیت ابری شما در برابر تهدیدات داخلی و حسابهای کاربری به سرقت رفته کمک میکند.

شکار هوشمند تهدیدات (Threat Hunting) و اولویت بندی هشدارها

تیمهای امنیتی اغلب با حجم عظیمی از هشدارها (Alert Fatigue) روبرو هستند که تشخیص هشدارهای واقعی از هشدارهای نادرست (False Positives) را دشوار میسازد. هوش مصنوعی میتواند در این زمینه یک تغییردهنده بازی باشد.

مدلهای هوش مصنوعی میتوانند با غنیسازی هشدارها با اطلاعات متنی (Context) از منابع مختلف (مانند هوش تهدیدات – Threat Intelligence)، به طور خودکار آنها را اولویتبندی کنند. این امر به تحلیلگران امنیتی اجازه میدهد تا زمان و انرژی خود را بر روی مهمترین و محتملترین تهدیدات متمرکز کنند. علاوه بر این، AI میتواند با شناسایی الگوهای حمله پیچیده که در میان میلیونها رویداد پنهان شدهاند، به طور فعالانه به «شکار تهدیدات» بپردازد و سرنخهایی را برای تحقیقات عمیقتر به تیم امنیتی ارائه دهد، که این امر، رویکرد استراتژی امنیت ابری شما را از واکنشی به پیشگیرانه تغییر میدهد.

خودکارسازی واکنش به حوادث (SOAR)

سرعت در واکنش به حوادث امنیتی، به ویژه در محیط ابر، بسیار حیاتی است. هر ثانیه تأخیر میتواند دامنه خسارت را به طور تصاعدی افزایش دهد.

پلتفرمهای ارکستراسیون، اتوماسیون و واکنش امنیتی (SOAR) که با هوش مصنوعی تقویت شدهاند، میتوانند بسیاری از مراحل واکنش به حوادث را به صورت خودکار انجام دهند. به عنوان مثال، پس از شناسایی یک ماشین مجازی آلوده، سیستم SOAR میتواند به طور خودکار آن را از شبکه ایزوله کند، یک کپی از حافظه آن برای تحلیلهای بعدی بگیرد، کلیدهای دسترسی مرتبط با آن را لغو کند و یک تیکت برای تیم مربوطه ایجاد نماید. این سطح از اتوماسیون، زمان واکنش را از ساعتها یا دقایق به چند ثانیه کاهش میدهد و به استراتژی امنیت ابری شما اجازه میدهد تا تهدیدات را در نطفه خفه کند.

تأثیرات استراتژی امنیت ابری بر کسب و کار: از انطباق با قوانین تا کسب مزیت رقابتی

برای مدیران ارشد، سرمایهگذاری در یک استراتژی امنیت ابری باید فراتر از یک اقدام دفاعی برای کاهش ریسک تلقی شود. یک استراتژی امنیتی قوی، هنگامی که به درستی با اهداف کلی کسبوکار همسو شود، میتواند به یک محرک قدرتمند برای رشد، نوآوری و ایجاد ارزش تبدیل شود. درک این تأثیرات مثبت و استراتژیک به رهبران کمک میکند تا امنیت را نه به عنوان یک مرکز هزینه، بلکه به عنوان یک سرمایهگذاری استراتژیک با بازگشت سرمایه (ROI) قابل توجه در نظر بگیرند. امنیت ابری مؤثر، تأثیرات موجی در سراسر سازمان و حتی در اکوسیستم کسبوکار شما ایجاد میکند، از فرآیندهای داخلی گرفته تا روابط با مشتریان و شرکا.

ایجاد اعتماد و وفاداری مشتری به عنوان پیامد اصلی استراتژی امنیت ابری

در اقتصاد دیجیتال امروز، «اعتماد» ارزشمندترین دارایی یک شرکت است. مشتریان، دادههای شخصی و حساس خود را به سازمانهایی میسپارند که معتقدند از آنها به خوبی محافظت خواهند کرد. یک رخنه امنیتی میتواند این اعتماد را که سالها برای ساخت آن تلاش شده، در یک لحظه از بین ببرد.

یک استراتژی امنیت ابری شفاف و قدرتمند، یک پیام روشن به بازار و مشتریان شما ارسال میکند: «ما امنیت دادههای شما را جدی میگیریم». این امر میتواند به یک تمایز رقابتی کلیدی تبدیل شود، به ویژه در صنایعی که با دادههای حساس سروکار دارند. نمایش گواهینامههای امنیتی، رعایت استانداردهای صنعتی و توانایی پاسخگویی سریع و شفاف به نگرانیهای امنیتی مشتریان، وفاداری آنها را افزایش داده و نرخ ریزش مشتری (Churn) را کاهش میدهد.

تسریع نوآوری و چابکی کسب و کار با یک استراتژی امنیت ابری یکپارچه

ترس از ریسکهای امنیتی میتواند به یک مانع بزرگ در مسیر نوآوری و پذیرش فناوریهای جدید تبدیل شود. اگر تیمهای توسعه برای هر اقدام جدیدی مجبور به عبور از فرآیندهای امنیتی کند و دستی باشند، سرعت حرکت سازمان به شدت کاهش مییابد.

یک استراتژی امنیت ابری مدرن که بر پایه DevSecOps و اتوماسیون بنا شده است، امنیت را به یک «توانمندساز» (Enabler) برای نوآوری تبدیل میکند، نه یک «مانع» (Blocker). با ادغام کنترلهای امنیتی در خطوط لوله توسعه (CI/CD)، تیمهای توسعه میتوانند با اطمینان و سرعت بیشتری کدهای جدید را منتشر کنند. این چابکی به کسبوکار اجازه میدهد تا سریعتر به نیازهای بازار پاسخ دهد، محصولات و خدمات جدید را زودتر عرضه کند و از رقبای خود پیشی بگیرد.

بهینه سازی هزینه ها و کاهش ریسک های مالی

هزینههای ناشی از یک رخنه امنیتی بسیار فراتر از خسارتهای مستقیم است. این هزینهها شامل جریمههای سنگین قانونی (به ویژه تحت قوانینی مانند GDPR)، هزینههای بازیابی اطلاعات، از دست دادن درآمد به دلیل توقف فعالیت و آسیب به شهرت برند میشود.

سرمایهگذاری پیشگیرانه در یک استراتژی امنیت ابری به مراتب کمهزینهتر از پرداخت هزینههای پس از وقوع یک فاجعه است. با خودکارسازی فرآیندهای امنیتی و استفاده از مدلهای قیمتگذاری انعطافپذیر ابری، میتوان هزینههای عملیاتی امنیت را بهینه کرد. علاوه بر این، داشتن یک وضعیت امنیتی قوی میتواند هزینههای بیمه سایبری را کاهش دهد و از سازمان در برابر جریمههای مالی ویرانگر محافظت کند، که این خود یک بازگشت سرمایه مستقیم و قابل اندازهگیری است.

بهبود فرآیندهای بالادستی و پاییندستی

امنیت ابری یک جزیره ایزوله نیست. وضعیت امنیتی شما بر شرکای تجاری، تأمینکنندگان و مشتریان شما تأثیر میگذارد و بالعکس. یک زنجیره تأمین ضعیف میتواند به نقطه ورود مهاجمان به سازمان شما تبدیل شود.

یک استراتژی امنیت ابری جامع، شامل ارزیابی و مدیریت ریسکهای مرتبط با اشخاص ثالث (Third-party Risk Management) نیز میشود. با اطمینان از اینکه شرکای شما نیز استانداردهای امنیتی بالایی را رعایت میکنند، شما کل اکوسیستم کسبوکار خود را تقویت میکنید. از سوی دیگر، با ارائه APIهای امن و قابل اعتماد به مشتریان و توسعهدهندگان، شما فرصتهای جدیدی برای ایجاد پلتفرمهای نوآورانه و جریانهای درآمدی جدید فراهم میکنید.

ترندهای آینده و افق پیشروی استراتژی امنیت در رایانش ابری

چشمانداز فناوری و تهدیدات سایبری به طور مداوم در حال تحول است و امنیت ابری نیز از این قاعده مستثنی نیست. برای اینکه یک استراتژی امنیت ابری در بلندمدت مؤثر و مرتبط باقی بماند، مدیران و رهبران کسبوکار باید نگاهی به آینده داشته باشند و خود را برای ترندهای نوظهوری که این حوزه را شکل خواهند داد، آماده کنند. درک این ترندها به سازمانها کمک میکند تا سرمایهگذاریهای خود را به درستی جهتدهی کرده، مهارتهای مورد نیاز آینده را توسعه دهند و رویکردهای امنیتی خود را به گونهای تطبیق دهند که بتوانند در برابر نسل بعدی تهدیدات نیز مقاوم باقی بمانند.

همگرایی به سمت پلتفرمهای یکپارچه (CNAPP) و اهمیت استراتژی امنیت ابری متمرکز

بازار ابزارهای امنیت ابری که زمانی بسیار پراکنده و شامل دهها ابزار نقطهای بود، به سرعت در حال یکپارچهشدن است. سازمانها به دنبال راهحلهایی هستند که دیدی جامع و متمرکز در سراسر چرخه حیات برنامههای کاربردی ابری ارائه دهند.

همانطور که پیشتر اشاره شد، مفهوم پلتفرم حفاظت از برنامههای کاربردی بومی ابر (CNAPP) به استاندارد طلایی جدید تبدیل خواهد شد. این پلتفرمها قابلیتهای CSPM، CWPP، CIEM و اسکن زیرساخت به عنوان کد (IaC Scanning) را در یک راهحل واحد ترکیب میکنند. این همگرایی، پیچیدگی را برای تیمهای امنیتی کاهش میدهد، همبستهسازی دادهها را بهبود میبخشد و به تدوین یک استراتژی امنیت ابری منسجمتر کمک میکند. سازمانها باید در انتخاب ابزارهای خود، به سمت پلتفرمهایی حرکت کنند که این دید یکپارچه را ارائه میدهند.

گسترش معماری اعتماد صفر (Zero Trust) فراتر از شبکه

معماری اعتماد صفر، که بر اصل «هرگز اعتماد نکن، همیشه تأیید کن» استوار است، دیگر یک مفهوم جدید نیست، اما پیادهسازی آن در حال عمیقتر و گستردهتر شدن است.

در آینده، اصول اعتماد صفر نه تنها در سطح دسترسی به شبکه، بلکه در تمام لایهها اعمال خواهد شد. این شامل ریزبخشبندی (Micro-segmentation) برای جداسازی بارهای کاری از یکدیگر، تأیید هویت مداوم و مبتنی بر ریسک (Continuous Adaptive Trust) و اعمال سیاستهای دسترسی دقیق برای APIها و ارتباطات داده-به-داده است. یک استراتژی امنیت ابری آیندهنگر باید برنامهای مدون برای پیادهسازی جامع و عمیق این اصول در کل محیط ابری خود داشته باشد.

ظهور رایانش محرمانه (Confidential Computing) برای حفاظت از داده در حال استفاده

امنیت دادهها به طور سنتی بر حفاظت از دادهها در حالت سکون (رمزنگاری روی دیسک) و در حال انتقال (رمزنگاری روی شبکه) متمرکز بوده است. اما بزرگترین چالش باقیمانده، حفاظت از دادهها در زمانی است که در حافظه (RAM) در حال پردازش هستند.

رایانش محرمانه یک فناوری نوظهور است که این شکاف را پر میکند. این فناوری با استفاده از محیطهای اجرای قابل اعتماد (Trusted Execution Environments – TEEs) در سطح سختافزار، دادهها را حتی در حین پردازش، از دسترسی غیرمجاز (حتی از سوی خود ارائهدهنده ابر) محافظت میکند. این امر به ویژه برای صنایع با دادههای بسیار حساس مانند خدمات مالی و بهداشت، یک تغییردهنده بازی خواهد بود و استراتژی امنیت ابری باید به تدریج پذیرش این فناوری را در نقشه راه خود قرار دهد.

امنیت در عصر هوش مصنوعی مولد (Generative AI) و مدلهای زبان بزرگ (LLMs)

همانطور که سازمانها به طور فزایندهای از هوش مصنوعی مولد برای نوآوری استفاده میکنند، چالشهای امنیتی جدیدی نیز پدیدار میشود. حفاظت از دادههای حساسی که به این مدلها داده میشود و جلوگیری از سوءاستفاده از آنها به یک اولویت اصلی تبدیل خواهد شد.

استراتژی امنیت ابری آینده باید شامل سیاستهای مشخصی برای استفاده امن از هوش مصنوعی مولد باشد. این شامل مواردی مانند جلوگیری از ارسال دادههای حساس به مدلهای عمومی، استفاده از نسخههای خصوصی و کنترلشده LLMها، و حفاظت در برابر حملات جدیدی مانند «تزریق پرامپت» (Prompt Injection) است. ابزارهای امنیتی جدیدی نیز ظهور خواهند کرد که به طور خاص برای نظارت و حفاظت از تعاملات با این مدلهای هوش مصنوعی طراحی شدهاند.

مهارت های مورد نیاز برای مدیریت استراتژی امنیت ابری

اجرای موفق یک استراتژی امنیت ابری پیشرفته، تنها به فناوری و ابزارها وابسته نیست؛ بلکه بیش از هر چیز به دانش، مهارت و تخصص افرادی که این استراتژی را طراحی، پیادهسازی و مدیریت میکنند، بستگی دارد. شکاف مهارتی در حوزه امنیت سایبری، به ویژه در تخصصهای ابری، یکی از بزرگترین چالشهایی است که سازمانها امروزه با آن روبرو هستند. برای ساختن یک تیم امنیتی کارآمد که بتواند از پس پیچیدگیهای محیط ابر برآید، رهبران کسبوکار باید بر روی ترکیبی از مهارتهای فنی عمیق و تواناییهای نرم و استراتژیک سرمایهگذاری کنند. فرد یا تیمی که مسئولیت استراتژی امنیت ابری را بر عهده دارد، باید بتواند به دو زبان صحبت کند: زبان فنی با مهندسان و زبان کسبوکار با هیئت مدیره.

مهارتهای فنی بنیادین برای تیم پشتیبان استراتژی امنیت ابری

این مهارتها، ستون فقرات فنی هر تیم امنیت ابری را تشکیل میدهند و برای درک و مقابله با تهدیدات در سطح عملیاتی ضروری هستند.

- تسلط بر پلتفرمهای ابری اصلی (AWS, Azure, GCP): متخصصان باید درک عمیقی از سرویسهای امنیتی بومی، مدلهای IAM و معماری شبکه حداقل یکی از ارائهدهندگان بزرگ ابر داشته باشند.

- امنیت شبکه و زیرساخت به عنوان کد (IaC): دانش قوی در مورد مفاهیم شبکه ابری (VPCs, Security Groups, etc.) و مهارت در استفاده از ابزارهایی مانند Terraform یا CloudFormation برای تعریف و اعمال پیکربندیهای امن به صورت خودکار، حیاتی است.

- مهارتهای برنامهنویسی و اسکریپتنویسی (Python, Bash): توانایی نوشتن اسکریپت برای خودکارسازی وظایف امنیتی، تحلیل لاگها و یکپارچهسازی ابزارهای مختلف، یک مهارت کلیدی برای افزایش کارایی تیم است.

- امنیت کانتینر و ارکستراسیون (Docker, Kubernetes): با افزایش استفاده از کانتینرها، درک عمیق از چالشهای امنیتی این فناوری و نحوه ایمنسازی خوشههای Kubernetes برای هر استراتژی امنیت ابری مدرن ضروری است.

مهارت های استراتژیک و کسب و کاری که استراتژی امنیت ابری را به موفقیت میرساند

این مهارتها به متخصصان فنی اجازه میدهند تا فعالیتهای خود را با اهداف کلان کسبوکار همسو کرده و ارزش سرمایهگذاریهای امنیتی را به ذینفعان غیرفنی نشان دهند.

- مدیریت ریسک و انطباق (Risk Management & Compliance): توانایی شناسایی، ارزیابی و اولویتبندی ریسکها بر اساس تأثیر آنها بر کسبوکار، و ترجمه الزامات چارچوبهای انطباق (مانند NIST یا ISO) به کنترلهای فنی قابل اجرا، یک مهارت بسیار ارزشمند است.

- تفکر استراتژیک و همسوسازی با کسبوکار: مدیر امنیت ابری باید بتواند فراتر از مسائل فنی روزمره فکر کند و یک نقشه راه بلندمدت برای استراتژی امنیت ابری تدوین نماید که از اهداف رشد و نوآوری شرکت پشتیبانی میکند.

- ارتباطات و نفوذ (Communication & Influence): توانایی توضیح مفاهیم پیچیده امنیتی به زبانی ساده و قابل فهم برای مدیران اجرایی، هیئت مدیره و سایر ذینفعان، برای جلب حمایت و تأمین بودجه ضروری است.

- تحلیل داده و هوش تهدیدات (Data Analysis & Threat Intelligence): مهارت در تحلیل دادههای امنیتی برای شناسایی الگوهای تهدید و استفاده از منابع هوش تهدیدات برای درک چشمانداز حملات، به سازمان کمک میکند تا رویکردی پیشگیرانه و مبتنی بر داده داشته باشد.

نقش مشاوره مدیریت در تدوین راهبرد پیروزی در فضای ابری

سفر به سوی یک وضعیت امنیتی بالغ در ابر، مسیری پیچیده و پر از چالش است. همانطور که در این مقاله به تفصیل بررسی شد، تدوین یک استراتژی امنیت ابری مؤثر، نیازمند ترکیبی نادر از تخصص فنی عمیق، بینش استراتژیک کسبوکاری، درک عمیق از چشمانداز تهدیدات و آشنایی با الزامات قانونی و انطباق است. بسیاری از سازمانها، به ویژه آنهایی که در میانه راه تحول دیجیتال خود هستند، فاقد تمام این قابلیتها به صورت داخلی هستند. تلاش برای پیمودن این مسیر به تنهایی میتواند منجر به اشتباهات پرهزینه، اتلاف منابع و از همه مهمتر، قرار گرفتن در معرض ریسکهای غیرقابل قبول شود.

اینجاست که یک شریک مشاوره مدیریت معتبر و متخصص میتواند نقشی حیاتی ایفا کند. شرکتهای مشاوره با تجربه، با تکیه بر دانش انباشته از پروژههای متعدد در صنایع مختلف، میتوانند دیدگاهی بیطرفانه و جامع ارائه دهند. آنها میتوانند به شما کمک کنند تا:

- ارزیابی دقیقی از وضعیت موجود و شکافهای امنیتی خود داشته باشید.

- یک استراتژی امنیت ابری سفارشی و متناسب با اهداف کسبوکار، فرهنگ سازمانی و سطح تحمل ریسک خود تدوین کنید.

- چارچوبها و بهترین شیوههای صنعتی را به درستی انتخاب و پیادهسازی نمایید.

- در انتخاب و استقرار ابزارها و فناوریهای مناسب، بدون وابستگی به یک فروشنده خاص، شما را راهنمایی کنند.

- تیمهای داخلی شما را توانمند سازند و به ایجاد یک فرهنگ امنیت پایدار در سازمان کمک کنند.

در نهایت، هدف از یک استراتژی امنیت ابری صرفاً جلوگیری از اتفاقات بد نیست؛ بلکه توانمندسازی سازمان برای دستیابی به اهداف بزرگتر با اطمینان و سرعت است. این استراتژی، نقشه راه شما برای تبدیل ابر از یک چالش امنیتی به بزرگترین مزیت رقابتیتان است. همکاری با یک مشاور معتمد، تضمین میکند که این نقشه راه بر اساس دقیقترین اطلاعات و عمیقترین تجربیات ترسیم شده و شما را با اطمینان به سوی آیندهای امن و موفق در فضای ابری هدایت میکند.

محمدمهدی صفایی میگه:

مظاهری میگه:

Mz میگه: