امروزه سرعت توسعه نرمافزار به مهمترین مزیت رقابتی تبدیل شده، دیگر نمیتوان امنیت را به عنوان یک مرحله مجزا و انتهایی در نظر گرفت. مدیران ارشد فناوری اطلاعات (CIOs) و مدیران عامل (CEOs) به خوبی میدانند که هرگونه تأخیر در عرضه محصول، فرصتهای بازار را از بین میبرد و هرگونه آسیبپذیری امنیتی، اعتبار و موجودیت کسبوکار را به خطر میاندازد. در این میان، رویکرد سنتی که امنیت را پس از توسعه و در قالب یک فرآیند جداگانه بررسی میکرد، دیگر پاسخگو نیست. اینجاست که تشکیل تیم DevSecOps به عنوان یک راهکار انقلابی، وارد میدان میشود.

تشکیل تیم DevSecOps در واقع به معنای ادغام امنیت در DevOps از همان ابتدای چرخه حیات توسعه نرمافزار (SDLC) است. این رویکرد به سازمانها کمک میکند تا با شناسایی و رفع آسیبپذیریها در مراحل اولیه، از هزینههای هنگفت ناشی از حملات سایبری و تأخیر در عرضه محصول جلوگیری کنند. بر اساس گزارشهای معتبر از موسساتی مانند گارتنر و فورستر، سازمانهایی که موفق به تشکیل تیم DevSecOps شدهاند، نهتنها سرعت توسعه خود را حفظ کردهاند، بلکه سطح امنیتی محصولاتشان را نیز به شکل چشمگیری ارتقاء دادهاند. این راهنمای جامع، به مدیران کمک میکند تا با درک عمیق از اهمیت و چالشهای این فرآیند، بهترین استراتژی را برای تشکیل تیم DevSecOps و آموزش DevSecOps در سازمان خود پیادهسازی کنند.

DevSecOps چیست و چگونه از DevOps تکامل یافت؟

فهرست مطالب

- 1 DevSecOps چیست و چگونه از DevOps تکامل یافت؟

- 2 معماری سازمانی برای پیاده سازی موفق DevSecOps

- 3 7 گام عملی برای آموزش و استقرار تیم DevSecOps

- 4 ابزارهای حیاتی برای خودکارسازی امنیت در چرخه DevOps

- 5 تحلیل تاثیر تشکیل تیم DevSecOps بر کاهش ریسک های امنیتی

- 6 نتیجهگیری

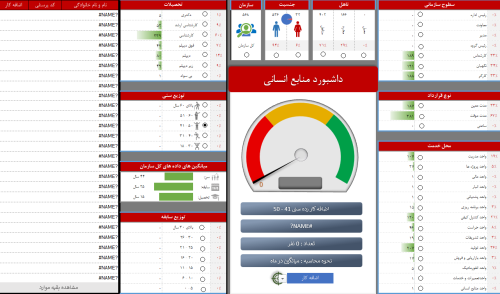

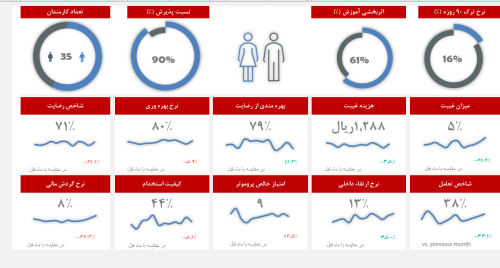

- 6.1 قالب داشبورد شاخص های مدیریت عملکرد منابع انسانی

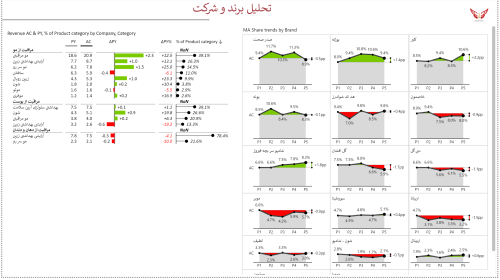

- 6.2 داشبورد کالاهای مصرفی تندگردش – Brand and Product Portfolio Analysis Power BI Template

- 6.3 داشبورد منابع انسانی – HR Analytics in Power BI

- 6.4 داشبورد فروش و بازاریابی – Sales Dashboard in Power BI

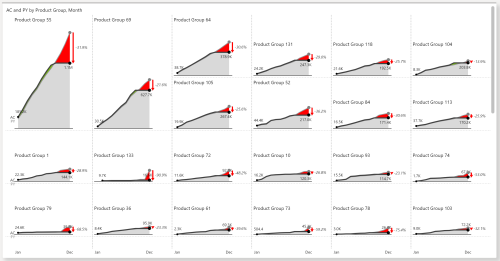

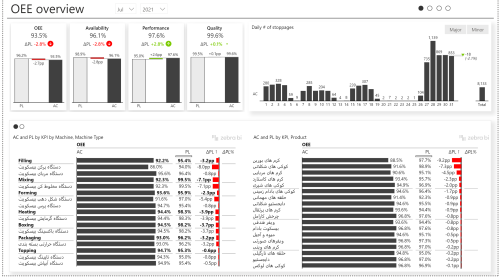

- 6.5 داشبورد تولید، برنامه ریزی تولید، نگهداری و تعمیرات

- 6.6 اکسل تقویم ۱۴۰۵

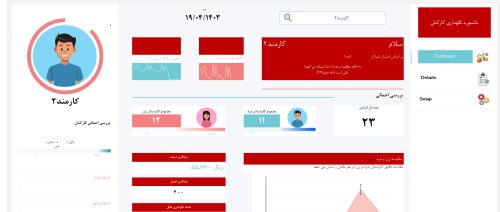

- 6.7 قالب اکسل داشبورد مدیریت کارکنان

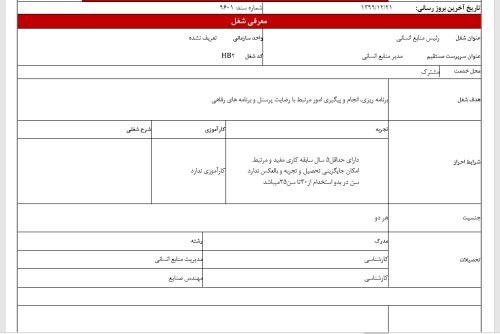

- 6.8 بسته کامل شرح شغلی برای سازمان ها و شرکت ها

- 6.9 داشبورد شاخص های کلیدی عملکرد تولید و برنامه ریزی | KPI

- 6.10 بسته کامل فرم ها، شاخص ها و شرح شغل های کسب و کاری

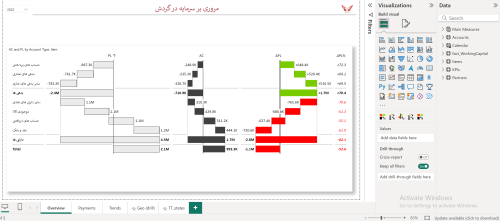

- 6.11 داشبورد مالی و بهای تمام شده – Working Capital in Power BI

- 6.12 قالب اکسل داشبورد مدیریت منابع انسانی

برای درک کامل DevSecOps، ابتدا باید نگاهی به DevOps بیندازیم. DevOps (مخفف Development and Operations) یک فرهنگ و مجموعه از رویههاست که هدف آن از بین بردن سیلوهای سنتی بین تیمهای توسعه (Dev) و عملیات (Ops) است. این رویکرد با استفاده از خودکارسازی و ابزارهای مشترک، چرخه انتشار نرمافزار را سرعت میبخشد. با این حال، در بسیاری از پیادهسازیهای اولیه، امنیت به عنوان یک “پسپرداخت” در نظر گرفته میشد. این به معنای آن بود که پس از تکمیل فرآیند توسعه و استقرار، تیم امنیت مسئول بررسی و یافتن آسیبپذیریها بود، که اغلب منجر به تأخیرهای طولانی میشد.

DevSecOps (مخفف Development, Security, and Operations) از همین نقطه متولد شد. این رویکرد، امنیت را از یک فرآیند مجزا به یک مسئولیت مشترک تبدیل میکند که در تمام مراحل چرخه توسعه نرمافزار، از برنامهریزی اولیه تا استقرار نهایی، به صورت مستمر و خودکار ادغام میشود. این تکامل، امنیت را به عنوان یک جزء جداییناپذیر از فرآیند توسعه چابک تعریف میکند و به آن “امنیت چابک” (Agile Security) نیز گفته میشود. هدف نهایی، تشکیل تیم DevSecOps است که در آن، هر یک از اعضا، از توسعهدهنده تا مهندس عملیات و تحلیلگر امنیت، به امنیت محصول متعهد هستند.

معماری سازمانی برای پیاده سازی موفق DevSecOps

تشکیل تیم DevSecOps نیازمند تغییراتی عمیق در ساختار سازمانی و فرهنگی است. این تغییرات، تنها به استخدام افراد جدید محدود نمیشوند، بلکه شامل تعریف مجدد نقشها، مسئولیتها و فرآیندهای کاری هستند. یک معماری سازمانی موفق برای پیادهسازی DevSecOps باید بر روی سه ستون اصلی استوار باشد: فرهنگ، فرآیند و تکنولوژی.

- فرهنگ:

- فرهنگ امنیت مشترک: همه اعضا باید احساس مالکیت نسبت به امنیت محصول داشته باشند. توسعهدهندگان باید به این باور برسند که نوشتن کد امن، بخشی از کار آنهاست و تیم امنیت باید به جای ایجاد موانع، به عنوان یک تسهیلکننده عمل کند.

- همکاری و ارتباط: سیلوهای سنتی باید از بین بروند. جلسات مشترک، کانالهای ارتباطی باز و ابزارهای مشترک، همکاری را تقویت میکنند.

- یادگیری مستمر: محیط تهدیدات سایبری دائماً در حال تغییر است. آموزش DevSecOps باید یک فرآیند مداوم باشد و شامل کارگاهها، گواهینامهها و بهروزرسانیهای منظم باشد.

- فرآیند:

- شیفت به چپ (Shift-Left): این مهمترین اصل DevSecOps است. به جای تست امنیت در انتهای چرخه، آن را به مراحل ابتدایی، یعنی مرحله طراحی و کدنویسی، منتقل کنید.

- خودکارسازی: ابزارهای خودکارسازی قلب DevSecOps هستند. تستهای امنیتی ایستا (SAST)، تستهای امنیتی پویا (DAST) و اسکن آسیبپذیری در وابستگیها (SCA) باید به صورت خودکار در خطوط لوله CI/CD اجرا شوند.

- بازخورد سریع: نتایج تستهای امنیتی باید به سرعت به توسعهدهندگان بازگردانده شوند تا بتوانند آسیبپذیریها را بلافاصله رفع کنند.

- تکنولوژی:

- مجموعه ابزارهای DevSecOps: سازمان باید مجموعهای از ابزارهای مناسب را انتخاب و یکپارچه کند. این ابزارها باید با یکدیگر سازگار باشند و امکان خودکارسازی کامل فرآیندهای امنیتی را فراهم کنند.

- زیرساخت به عنوان کد (Infrastructure as Code – IaC): مدیریت پیکربندیها و زیرساختها به صورت کد، امنیت را قابل تکرار و قابل حسابرسی میکند.

نقش های کلیدی در تشکیل تیم DevSecOps

تشکیل تیم DevSecOps به معنای ایجاد یک تیم مجزا نیست، بلکه به معنای ایجاد یک فرهنگ و مجموعهای از مهارتها در سراسر سازمان است. با این حال، برخی نقشهای کلیدی وجود دارند که میتوانند این فرآیند را هدایت کنند:

- مهندس امنیت DevSecOps: این افراد متخصص در ادغام ابزارهای امنیتی در خطوط لوله CI/CD هستند. آنها خطوط لوله امنیتی را طراحی و پیادهسازی میکنند و مسئول خودکارسازی تستهای امنیتی هستند.

- متخصص امنیت برنامههای کاربردی (AppSec): این افراد با توسعهدهندگان همکاری میکنند تا آسیبپذیریها را در کد شناسایی و رفع کنند. آنها همچنین در آموزش DevSecOps به توسعهدهندگان نقش کلیدی دارند.

- متخصص عملیات امنیتی (SecOps): این افراد بر روی امنیت زیرساختها، مدیریت رویدادهای امنیتی (SIEM) و پاسخ به حوادث تمرکز دارند.

- معمار امنیت (Security Architect): این نقش مسئول طراحی معماری امنیتی کل سازمان و اطمینان از اینکه همه سیستمها از ابتدا با در نظر گرفتن امنیت ساخته شدهاند، میباشد.

7 گام عملی برای آموزش و استقرار تیم DevSecOps

تشکیل تیم DevSecOps یک سفر است و نه یک مقصد. این فرآیند نیازمند برنامهریزی دقیق و تعهد سازمانی است. در ادامه 7 گام عملی برای آموزش DevSecOps و استقرار موفق آن آورده شده است:

- ارزیابی آمادگی سازمان و تعیین اهداف:

- قبل از هر اقدامی، باید وضعیت فعلی سازمان را ارزیابی کنید. آیا سازمان شما از نظر فرهنگی، فنی و منابع مالی آماده پیادهسازی DevSecOps است؟

- اهداف مشخص و قابل اندازهگیری تعیین کنید. برای مثال: “کاهش 50 درصدی آسیبپذیریهای امنیتی در کدهای جدید طی شش ماه.”

- ایجاد یک تیم راهبردی DevSecOps:

- یک تیم کوچک از رهبران کلیدی (از تیمهای Dev، Ops و Security) تشکیل دهید تا مسئولیت هدایت و مدیریت پروژه را بر عهده بگیرند. این تیم باید از حمایت کامل مدیریت ارشد برخوردار باشد.

- انتخاب ابزارها و زیرساخت مناسب:

- ابزارهای خودکارسازی (مانند Jenkins، GitLab CI/CD) و ابزارهای امنیتی (مانند SonarQube برای SAST و OWASP ZAP برای DAST) را انتخاب کنید.

- اطمینان حاصل کنید که این ابزارها به خوبی با یکدیگر یکپارچه میشوند.

- آموزش DevSecOps به تیمها:

- یک برنامه جامع آموزش DevSecOps برای تمام اعضا تدوین کنید. این برنامه باید شامل آموزشهای فنی برای توسعهدهندگان، کارگاههای مشترک برای تیمهای Dev و Ops و همچنین آموزشهای مربوط به امنیت ابری (Cloud Security) باشد.

- نکته مشاورهای: برای بهینه کردن هزینهها، میتوانید از دورههای آنلاین، گواهینامههای تخصصی (مثل CISSP) و برگزاری کارگاههای داخلی با استفاده از متخصصان خودتان استفاده کنید.

- شروع با یک پروژه پایلوت:

- به جای پیادهسازی DevSecOps در کل سازمان به صورت یکباره، با یک پروژه کوچک و کمخطر شروع کنید. این کار به شما امکان میدهد تا فرآیندها و ابزارها را تست و بهینهسازی کنید و درسهای ارزشمندی بیاموزید.

- خودکارسازی و یکپارچهسازی امنیت:

- ابزارهای امنیتی را در خطوط لوله CI/CD خود ادغام کنید.

- یک خطمشی (Policy) امنیتی تعریف کنید که به صورت خودکار، کدها را قبل از استقرار بررسی کند.

- نظارت و بهبود مستمر:

- پیادهسازی DevSecOps یک فرآیند پویا است. از دادههای آماری (تعداد آسیبپذیریها، زمان رفع آنها) برای نظارت بر عملکرد و بهبود مستمر استفاده کنید.

دانلود ابزارهای مدیریت کسب و کار

ابزارهای حیاتی برای خودکارسازی امنیت در چرخه DevOps

تشکیل تیم DevSecOps بدون ابزارهای مناسب امکانپذیر نیست. این ابزارها به تیمها کمک میکنند تا وظایف امنیتی را به صورت خودکار و مستمر انجام دهند. در اینجا به دستهبندی اصلی این ابزارها اشاره شده است:

- ابزارهای تست امنیت برنامه کاربردی ایستا (SAST): این ابزارها با اسکن کد منبع، آسیبپذیریها را قبل از اجرای برنامه پیدا میکنند. SonarQube، Checkmarx و Fortify از جمله ابزارهای شناختهشده در این حوزه هستند.

- ابزارهای تست امنیت برنامه کاربردی پویا (DAST): این ابزارها، برخلاف SAST، برنامه را در حال اجرا تست میکنند تا آسیبپذیریهایی مانند تزریق SQL یا XSS را شناسایی کنند. OWASP ZAP و Burp Suite نمونههای رایجی از این ابزارها هستند.

- ابزارهای آنالیز ترکیبی (SCA): این ابزارها مسئول اسکن کتابخانهها و وابستگیهای خارجی هستند تا آسیبپذیریهای شناختهشده در آنها را کشف کنند. Snyk و Aqua Security از ابزارهای قدرتمند SCA محسوب میشوند.

- ابزارهای اسکن آسیبپذیری کانتینر: با توجه به افزایش استفاده از کانتینرها، این ابزارها ایمیجهای داکر و کانتینرها را برای یافتن آسیبپذیریها و پیکربندیهای نادرست بررسی میکنند. Aqua Security و Trivy نمونههایی از این ابزارها هستند.

- ابزارهای مدیریت راز و هویت: این ابزارها به صورت امن، رمزها، کلیدهای API و سایر اطلاعات حساس را مدیریت و نگهداری میکنند. HashiCorp Vault و AWS Secrets Manager از ابزارهای پرکاربرد در این زمینه هستند.

- ابزارهای مدیریت پیکربندی: این ابزارها به خودکارسازی و مدیریت پیکربندی سرورها و زیرساختها کمک میکنند. Ansible و Terraform از ابزارهای محبوب برای پیادهسازی Infrastructure as Code (زیرساخت به عنوان کد) محسوب میشوند.

تحلیل تاثیر تشکیل تیم DevSecOps بر کاهش ریسک های امنیتی

تشکیل تیم DevSecOps نهتنها به سرعت و کارایی میافزاید، بلکه به صورت مستقیم ریسکهای امنیتی سازمان را کاهش میدهد. این کاهش ریسک، از چند طریق عمده حاصل میشود:

- شناسایی زود هنگام آسیبپذیریها: همانطور که دادههای موسسه فورستر نشان میدهند، هزینه رفع یک آسیبپذیری در مرحله تولید، دهها برابر بیشتر از هزینه رفع آن در مرحله کدنویسی است. با تشکیل تیم DevSecOps و پیادهسازی رویکرد Shift-Left، این آسیبپذیریها در همان مراحل اولیه کشف و رفع میشوند. این کار هزینهها را به شدت کاهش میدهد و از رسیدن مشکلات امنیتی به محیط تولید جلوگیری میکند.

- خودکارسازی و کاهش خطای انسانی: انسانها ممکن است فرآیندهای امنیتی را فراموش کنند یا به دلیل فشار زمانی، آنها را نادیده بگیرند. اما ابزارهای خودکارسازی، هر بار و به صورت ثابت، تستهای امنیتی را اجرا میکنند. این امر به شکل چشمگیری خطای انسانی را کاهش میدهد و تضمین میکند که هیچ آسیبپذیری مهمی نادیده گرفته نشود.

- بهبود پاسخ به حوادث امنیتی: در یک سازمان با رویکرد DevSecOps، تیمهای توسعه و عملیات، از قبل با فرآیندهای امنیتی آشنا هستند. این امر، زمان لازم برای پاسخ به یک حادثه امنیتی را به شدت کاهش میدهد، زیرا تیمها به خوبی میدانند که چگونه آسیبپذیری را شناسایی، رفع و به سرعت وصله را به تولید برسانند.

داستان موفقیت: رویکرد IBM در DevSecOps

شرکت IBM، یکی از پیشگامان در پیادهسازی DevSecOps است. آنها برای مقابله با چالشهای امنیتی در توسعه نرمافزارهای خود، یک استراتژی جامع را پیادهسازی کردند. به جای اینکه تیم امنیت یک مانع برای توسعه باشد، IBM یک تیم “Security Guild” تشکیل داد. این تیم، شامل متخصصان امنیت، مسئول آموزش DevSecOps به توسعهدهندگان، ارائه ابزارها و بهترین شیوهها به آنها بود.

نتیجه این رویکرد، یک تغییر فرهنگی عمیق بود. توسعهدهندگان، خود به عنوان “مسئولان امنیت” شناخته شدند و به صورت خودکار از ابزارهای SAST و DAST در خطوط لوله CI/CD استفاده میکردند. این اقدام نه تنها سرعت توسعه را افزایش داد، بلکه تعداد آسیبپذیریهای کشف شده در محیط تولید را به شکل چشمگیری کاهش داد. این مثال نشان میدهد که تشکیل تیم DevSecOps تنها به معنای استخدام افراد جدید نیست، بلکه به معنای ایجاد یک فرهنگ و همکاری مشترک در سراسر سازمان است.

نتیجهگیری

در عصر حاضر که امنیت سایبری به یک موضوع حیاتی برای بقای هر کسبوکار تبدیل شده، تشکیل تیم DevSecOps دیگر یک انتخاب نیست، بلکه یک ضرورت است. این رویکرد، با ادغام امنیت در تمام مراحل چرخه توسعه، به سازمانها کمک میکند تا با سرعت و امنیت بیشتری نوآوری کنند. این راهنما، گامهای عملی و استراتژیهای کلیدی را برای این تحول سازمانی ارائه داد.

آیا سازمان شما آماده تشکیل تیم DevSecOps است؟ برای ارزیابی آمادگی سازمان خود، تعیین نقشه راه و دریافت مشاوره در زمینه آموزش DevSecOps و پیادهسازی ابزارها، با تیم متخصصان ما در تماس باشید. ما به شما کمک میکنیم تا با کمترین ریسک، این فرآیند حیاتی را در سازمان خود آغاز کرده و امنیت را به یک مزیت رقابتی تبدیل کنید.

محمدمهدی صفایی میگه:

مظاهری میگه:

Mz میگه: